Wie gut kennen Sie Ihre tatsächliche Angriffsfläche? Das CANCOM Red Team zeigt, wo Ihre Organisation wirklich verwundbar ist. Wir führen gezielte, praxisnahe Angriffe auf ihr Unternehmen aus , um Risiken frühzeitig zu erkennen und Ihre Widerstandsfähigkeit nachhaltig zu stärken.

Unser modularer Ansatz geht dabei weit über klassische Penetrationstests hinaus: Von Social Engineering über Darknet-Analysen bis hin zu Cloud-, OT- und AI-Audits decken wir verborgene Schwachstellen auf und schaffen die Grundlage für eine zukunftssichere Cyberabwehr.

RED Teaming: Realistische Angriffssimulationen für maximale Cyber-Resilienz

Beim RED Teaming stehen die Identifikation und Ausnutzung von Sicherheitslücken in der IT-Infrastruktur eines Unternehmens im Mittelpunkt. Dabei wird die Perspektive eines Angreifers eingenommen, um realistische Angriffsszenarien zu simulieren und die Sicherheitslage umfassend zu bewerten. Diese offensive Methode ist ein zentraler Bestandteil moderner IT-Sicherheitsstrategien und ergänzt die Arbeit von Verteidigern, wie dem BLUE Team, das sich auf die Abwehr solcher Angriffe spezialisiert hat.

Methoden und Tools des RED Teamings

Red Teaming bezeichnet eine Vielzahl von Techniken, Taktiken und Prozeduren (TTPs), mit denen gezielt Schwachstellen im IT-Security-Prozess aufgedeckt werden. Im Unterschied zu klassischen Penetrationstests, die strukturiert möglichst viele Schwachstellen identifizieren, setzt ein Red Team auf realistische Simulationen komplexer Cyberangriffe. Ziel des Red Teamings besteht darin, die Reaktion und Widerstandsfähigkeit eines Unternehmens gegenüber potenziellen Bedrohungen zu prüfen und sicherzustellen, dass Verteidigungsmechanismen effektiv greifen.

Diese offensive Security-Strategie deckt nicht nur Schwachstellen auf, sondern identifiziert auch strukturelle Schwächen, die langfristig das gesamte Sicherheitsniveau gefährden können. Aus den Aktivitäten des Red Teams gewinnt das Blue Team für die Verteidigung wertvolle Erkenntnisse, so entsteht ein effektives Zusammenspiel, das die Organisation kontinuierlich verbessert und sicherstellt, dass erkannte Schwachstellen nachhaltig behoben werden.

Vorteile des RED Teamings

Red Teaming bietet Unternehmen eine effektive Möglichkeit, ihre IT-Sicherheit unter realistischen Bedingungen zu testen und zu verbessern. Durch die gezielte Simulation realistischer Cyberangriffe lassen sich potenzielle Schwachstellen in IT-Systemen, Anwendungen und Geschäftsprozessen frühzeitig erkennen und gezielt schließen. Ein Red Team besteht aus erfahrenen Sicherheitsexperten, die wie echte Angreifer handeln und dabei eine Vielzahl von Methoden und Tools einsetzen, um gezielt Schwachstellen aufzudecken.

Der Einsatz von Red Teaming ermöglicht nicht nur die Bewertung bestehender Sicherheitsmaßnahmen, sondern unterstützt auch die Entwicklung zukunftssicherer Strategien, um Angriffe frühzeitig zu erkennen und effektiv darauf zu reagieren. Nach Abschluss der Angriffsphase werden mittels enger Zusammenarbeit mit den Verteidigern (Blue Team) wertvolle Erkenntnisse und hoch spezialisierte IoC (Indicators of Compromise) entwickelt um die Verteidigung zu stärken und die Reaktionsfähigkeit des Blue Teams zu verbessern.

siehe auch: Cyber Defense Center

RED Teaming

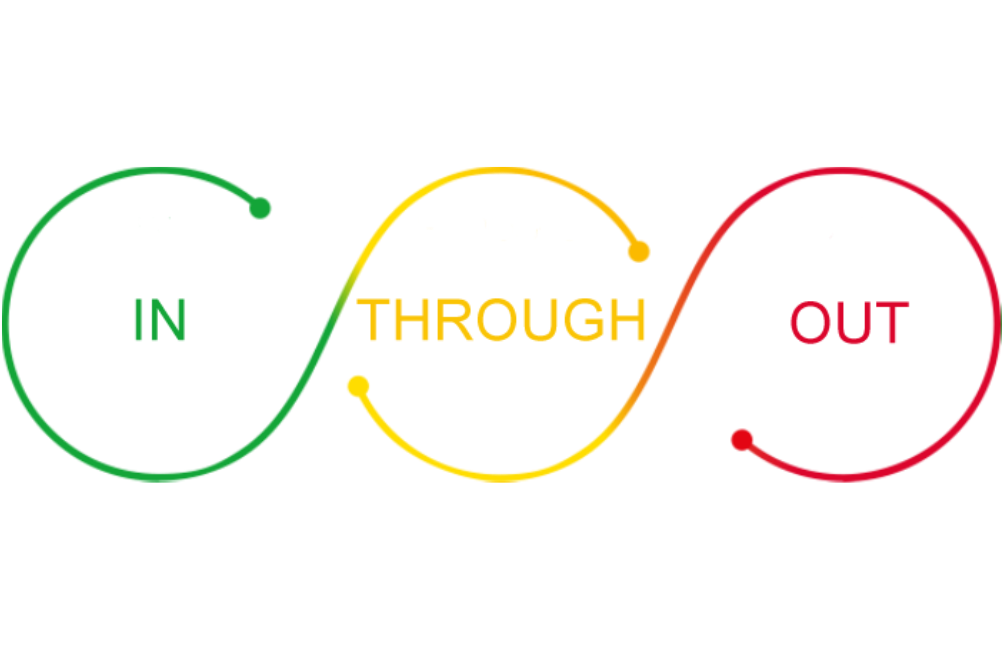

IN, THROUGH, OUT

// we transform for the better

- Angelehnt an TIBER-EU (European Framework for Threat Intelligence-Based Ethical Red-Teaming)

- Moderne Methode die eigene Widerstandsfähigkeit gegenüber Cyberangriffen ständig und präventiv zu erhöhen und diese auch konsequent mit modernen Methoden auf den Prüfstand zu stellen

RED Team - Breaching

IN

Simulation eines Angreifers ohne Einschränkungen der versucht Zugriff auf das interne Netzwerk zu erhalten

- Überprüfung des kompletten externen Perimeters (Systeme, Personal, …)

- Abdeckung verschiedener realistischer Angriffsszenarien

RED Team – Assumed Breach

TROUGH, OUT

Simulation eines Angreifers ohne Einschränkungen der versucht sich im internen Netzwerk auszubreiten, um bestimmte Ziele zu erreichen

- Überprüfung des internen Angriffsvektors inklusive der Abwehrmechanismen und IT-Security-Prozesse

- Abdeckung verschiedener realistischer Angriffsszenarien

Test -Your -SOC

TROUGH, OUT

Überprüfung wie weit ein Angreifer im Unternehmen vordringen kann, ohne dabei vom Security Operations Center (SOC) entdeckt zu werden

- Tests werden in unterschiedliche Phasen eingeteilt, um die Reaktionszeit des SOC zu erkennen

PURPLE Teaming

TROUGH, OUT

In Zusammenarbeit mit dem SOC-Team wird auf definierte Ziele hingearbeitet, um verschiedene Angriffe zu simulieren

- Durch den Replay-Workshop werden für das SOC-Team Indicators of Compromises (IoC’s) generiert

- Durch die IoC’s können Regeln aufgestellt werden, sodass Angriffe in Zukunft schneller erkannt werden

PENTest vs. Red Teaming

Pentest Module

Eingeteilt nach der Logik der Unified Kill Chain

.png)

OSINT - Darknet Snapshot

Open Source Intelligence, Einmalige Erfassung, Untersuchung und Analyse von frei verfügbaren Informationen über das Unternehmen und Bewertung für weitere Angriffsszenarien.

- Kritische Informationen

- Suche im Darknet nach firmenspezifischen Daten

- Suche nach firmeninternen Dokumenten

.png)

Externer Pentest

Simuliert einen Angreifer aus dem Internet.

- Überprüfung der über das Internet erreichbaren IT-Infrastruktur (z.B.: Mail- , FTP- und VPN Server, Web-Applikationen)

- Ohne Social Enigneering

.png)

Applikation Pentest

Überprüfung Cloud/Web/Mobile/Client

- Sicherheit der Anwendungslogik und ev. der zugrundeliegenden Server-/OS- Infrastruktur

- Prüfung gemäß einschlägiger Standards und Normen (z.B.: OWASP API Security Top 10, OWASP Top 10, OWASP Mobile Security)

- Inkl. Source Code Analyse nach Bedarf

.png)

Social Engineering - Human Pentest

Überprüfung der IT-Security Awareness der Mitarbeiter:innen durch gezielte Angriffe auf menschliche Schwächen.

- Simulation von breitgefächerten und gezielten Phishing-Kampagnen

- Phishing/Vishing/Smishing-Angriffe

- Pre-Texting und Water-holing

- ...

.png)

Social Engineering - Standort Pentest

Überprüfung der physischen Sicherheit und der Reaktion auf unerlaubte Zugriffe.

- Einbruchssimulation und Überprüfung Standort mittels Nachteinsatz (Implants, Aufbau C&C, Simulation Wegwerf Agenten, …)

- Begehung des Standorts (Clean-desk policy, …)

- Aktive Beeinflussung der Mitarbeiter (Pretexting, Impersonation, Tailgating, …)

- Dumpster Diving, USB Drop

.png)

Interner Pentest

Simuliert einen Angreifer, der Zugang zum internen Netzwerk erhalten konnte.

- Überprüfung des internen Netzwerks (Active Directory, Dateifreigaben, Anwendungen ,…)

.png)

OT Pentest

Überprüfung der Netzwerkabschottung, unternehmensweit mit Fokus auf den Zugriff in die Produktionsumgebung

- Bewertung der Sicherheit der Produktionsumgebung auf Basis von einschlägigen Standards und Normen

- Prüfung von SCADA- und Leittechnik-Netzen (OT)

- Überprüfung der Zugriffskontrolle/Fernwartung

.png)

AI Pentest

Überprüfung von AI und deren sicheren Integration in die IT Struktur

- OWASP Top 10 principles for machine learning

- Data leakage

- Prompt injection/jailbreaks

- Supply chain vulnerabilities/sensitive data disclosure

- Data poisoning/Overreliance

- Model theft

.png)

Spezial Pentest

Überprüfung von spezifischen Sicherheitsanforderungen, die über standardisierte Tests hinausgehen

- Maßgeschneiderte Lösungen für einzigartige Geschäftsprozesse und IT-Systeme

- Integration neuer Technologien in bestehende Sicherheitskonzepte

- Analyse und Bewertung hochspezialisierter IT-Infrastrukturen

- Flexible Anpassung an individuelle Sicherheitsbedürfnisse

Regulatorische Compliance

Red Team Security Reports

Transparente Security Reports für Management und Technik-Teams

Wir verstehen, dass Reports ein essenzieller Bestandteil unserer Leistungserbringung sind. Unsere Reports teilen sich daher im Wesentlichen in zwei Bereiche:

- Executive Summary für das Management

- Detaillierten Befunde für das technische Team.

Natürlich liefern wir Ihnen nicht nur die Findings selbst, sondern auch eine Bewertung der Schwachstelle und eine Empfehlung wie Sie diese beheben können.

Qualifizierte Prüfstelle i.S.d. NISG

Erfüllung notwendiger Voraussetzungen, die auch vom BMI entsprechend validiert werden

- Erfahrene Prüfer

- Sicherheitsüberprüfte Auditoren im Sinne des Sicherheitspolizeigesetzes ( § 55a Abs. 2 SPG)

- Treffen von eigenen Sicherheitsvorkehrungen (z.B. ISO27001 Zertifizierung)

- Verwendung geeigneter Hacker-Tools

- Anwendung eines geeigneten Prüfprozesses

- Ernennung per Bescheid

- Unternehmen mit Hauptniederlassung und Sitz in Österreich

Geprüft und getestet

.png)

.png)

Unsere IT Security Leistungen

Kontakt

CANCOM Austria

Gleich anfragen

-1920x1013.jpg)